HACKING ANDROID – CRAXS RAT PRO + ACTIVACION DE POR VIDA

Acerca de este curso

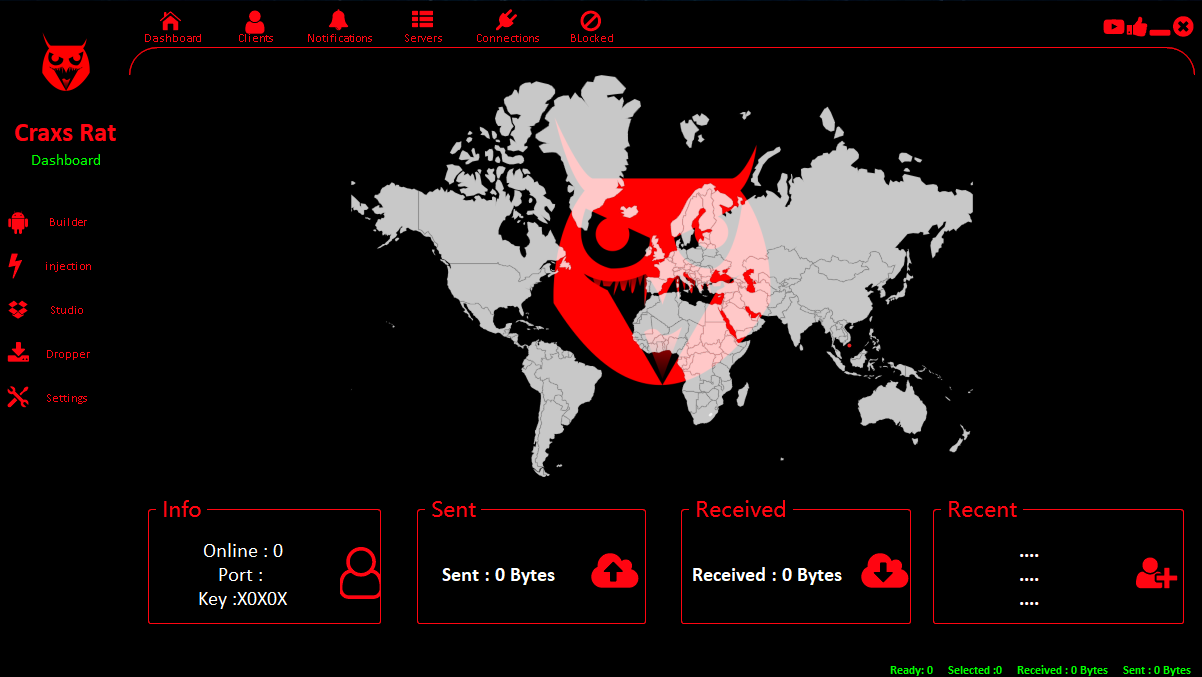

👑 Craxs RAT Gold Edition: El Predominio Absoluto sobre Android

Bienvenidos a la cúspide de la administración remota. En 2026, el panorama de seguridad ha cambiado, pero Craxs RAT se mantiene un paso por delante. No es solo un software; es la herramienta de control más sofisticada y letal jamás desarrollada para el ecosistema Android

⚡ Potencia Sin Precedentes

Diseñada para la eficiencia máxima, esta versión permite el acceso total y profundo a cualquier dispositivo, eliminando las fronteras impuestas por las últimas actualizaciones de Google.

- Bypass Maestro (Android 13, 14 y 15): Domina las restricciones de accesibilidad más complejas. Lo que otros consideran un muro, Craxs RAT lo convierte en una puerta abierta.

- Sigilo de Grado Militar (FUD): 100% indetectable ante Play Protect y los motores antivirus más rigurosos del mundo. Opera en las sombras, sin dejar rastro.

- Infiltración Bancaria y de Datos: Capacidad única para eludir la protección en aplicaciones financieras, capturar credenciales mediante inyección y gestionar pantallas de desbloqueo en tiempo real.

🛠 Características de Élite:

- Control Multipunto: Gestiona flotas de miles de dispositivos de forma simultánea desde una consola centralizada y fluida.

- Visualización Fantasma: Bypass de pantalla negra y control remoto silencioso. Mira todo, controla todo, sin que el usuario lo sospeche.

- Persistencia Total: Algoritmos de autorrecuperación que garantizan que el acceso se mantenga activo tras reinicios o actualizaciones del sistema.

Craxs RAT no tiene competencia. Es el estándar de oro para quienes exigen poder absoluto, estabilidad y anonimato total.

📂 Módulo de Infiltración y Despliegue

- Gotero APK (Dropper): Generador de instaladores para distribuir la carga útil.

- Craxs v2 Apk Injector / Binder: Inyección de código malicioso dentro de aplicaciones legítimas (Trojanización).

- Cualquier Web-App: Conversión de sitios web en aplicaciones maliciosas.

- Tamaño de Aplicación Falso: Modificación del peso del archivo para engañar al usuario.

- Icono y Notificación Personalizada: Clonación de identidad de aplicaciones de confianza.

🛡 Evasión de Seguridad y Persistencia

- Bypass Android 13/14/15: Elusión de las restricciones de servicios de accesibilidad.

- Totalmente Indetectable (FUD): Stub cifrado contra Play Protect y AVs.

- Anti-Eliminar / Anti-Kill: Bloqueo de intentos de desinstalación o cierre del proceso.

- Anti-Emulador: Detección de entornos de análisis para evitar ser capturado por investigadores.

- Bypass de Optimización de Batería: Exclusión de las restricciones de ahorro de energía.

- Ejecución Automática (Boot-Start): Inicio inmediato al encender el dispositivo.

- Keep Alive: Servicio persistente para evitar que el sistema cierre la conexión

💰 Módulos de Fraude y Exfiltración Financiera

- Robador de USDT TRC-20: Módulo automatizado de drenado de criptoactivos.

- Auto-Stealer Cripto: Detección y robo en aplicaciones de exchanges populares.

- Bypass de Aplicaciones Bancarias: Omisión de protecciones en interfaces financieras.

- Robo de Google Authenticator 2FA: Intercepción de códigos de doble factor.

- Inyección Automática: Superposición de pantallas para captura de credenciales en tiempo real.

- Robador de Cookies: Extracción de sesiones para acceso sin contraseña.

🎮 Control Remoto y Acceso VNC

- Pantalla de Control (VNC): Visualización y manipulación total en tiempo real.

- Control Silencioso: Operación de la pantalla sin que la víctima lo perciba.

- Bypass de Pantalla Negra: Capacidad de operar mientras el teléfono parece apagado.

- Bloqueo/Desbloqueo Remoto: Gestión total de la pantalla de bloqueo.

- Lector de Pantalla (v1/v2): Captura de texto y datos dinámicos en pantalla.

- Dibujar sobre Aplicaciones: Permiso para crear capas (overlays) maliciosas.

🕵️ Espionaje y Vigilancia (Spyware)

- Grabación de Pantalla: Registro de video de la actividad del usuario.

- Captura de Micrófono: Escucha ambiental en tiempo real.

- Cámara Frontal y Trasera: Activación remota de sensores fotográficos.

- Keylogger: Registro de cada pulsación de teclado (user/pass).

- Ubicación en Vivo: Rastreo GPS constante del terminal.

- Portapapeles: Monitoreo de textos copiados (útil para frases semilla).

🗄 Gestión de Archivos y Sistema

- Administrador de Archivos Completo: Descargar, subir, eliminar, comprimir y cifrar/descifrar archivos.

- Ocultar/Desocultar Archivos: Manipulación de la visibilidad de datos en la memoria.

- Gestor de SMS y Llamadas: Lectura, envío y revisión de historial.

- Administrador de Contactos: Exfiltración de la agenda completa.

- Borrar Datos: Función de «Wipe» para eliminar rastro o sabotear el dispositivo.

- Cambiar Fondo de Pantalla / Reproducir Sonidos: Funciones de interacción forzada.

🌐 Red y Comando (C2)

- Firewall de Aplicaciones: Bloqueo de acceso a internet para apps seleccionadas (como antivirus).

- Network Hunter: Rastreo de actividad en redes sociales (Facebook, Gmail).

- Mapa de Conexión: Geolocalización de víctimas en el panel central.

- Panel de Control Multi-Puerto: Gestión escalable de miles de dispositivos.

Contenido del curso

DESCARGAR CRAXSRAT PRO

-

DESCARGAR